在數字化浪潮與網絡安全威脅日益嚴峻的今天,軟件安全已成為企業生存與發展的生命線。特別是在上海這樣的國際科技創新中心,安全軟件的開發與測試不僅關乎技術領先,更關乎城市數字基礎設施的穩健運行。本文將探討如何整合滲透測試與源代碼掃描兩大核心技術,構建高效、可靠的軟件安全開發與測試體系,并分析其在上海安全軟件開發領域的實踐與應用。

一、 雙管齊下:滲透測試與源代碼掃描的核心價值

軟件安全測試是一個多層次、多維度的過程,其中滲透測試(Penetration Testing)和源代碼掃描(Source Code Scanning)是兩大基石,它們從不同角度切入,互為補充。

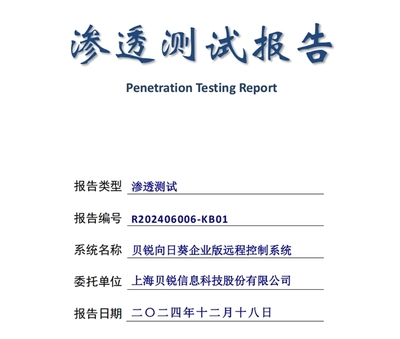

1. 滲透測試:模擬黑客的真實攻擊

滲透測試是一種動態的、黑盒與灰盒結合的測試方法。測試人員模擬惡意攻擊者的思維和行為,利用工具和技術對已部署或正在運行的軟件系統發起可控的攻擊,旨在發現系統中存在的運行時漏洞、配置錯誤和邏輯缺陷。其價值在于驗證軟件在真實環境下的防御能力,評估安全防護措施的有效性,并能直觀地展示漏洞被利用后可能造成的業務影響。對于金融科技、智慧城市等上海重點發展的領域,定期的滲透測試是應對高級持續威脅(APT)和保障業務連續性的關鍵環節。

2. 源代碼掃描:從源頭消除安全隱患

源代碼掃描,又稱靜態應用程序安全測試(SAST),是一種靜態的、白盒的測試方法。它在軟件開發階段,甚至在代碼提交前,自動分析源代碼、字節碼或中間代碼,無需運行程序即可識別出潛在的安全漏洞、編碼規范違規和不良的編程實踐(如SQL注入、跨站腳本、緩沖區溢出等)。其核心價值在于“左移”(Shift Left),將安全問題盡可能早地在開發周期中發現和修復,極大降低了后期修復的成本和風險。這對于追求高效、高質量交付的上海軟件開發團隊而言,是提升內建安全(Security by Design)能力的必要工具。

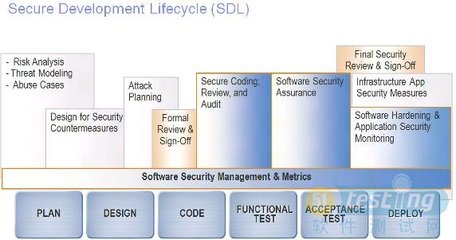

二、 融合實踐:構建上海安全軟件開發的“SDL+”體系

在上海,眾多軟件企業、金融機構和科技公司正致力于將安全融入開發的每一個階段,即安全開發生命周期(SDL)。結合滲透測試與源代碼掃描,可以構建一個更強大的“SDL+”實踐體系:

- 需求與設計階段(安全左移起點):在進行安全架構設計的即可引入基于歷史經驗的源代碼掃描規則集預設和滲透測試用例場景規劃,將安全要求前置。

- 開發與實現階段(源代碼掃描主導):開發人員使用集成在IDE或CI/CD流水線中的源代碼掃描工具,實現實時反饋和即時修復。可以編寫安全的代碼組件和庫,為后續測試打下基礎。

- 測試與驗證階段(雙劍合璧):在系統集成測試環境或預生產環境中,首先進行全面的自動化源代碼掃描,系統性清除編碼層漏洞。由專業安全團隊或自動化工具進行多輪次、多角度的滲透測試,重點驗證業務邏輯安全、身份認證與會話管理、API安全等動態風險。兩者結果相互印證,提供更全面的風險視圖。

- 部署與運維階段(持續監控與再評估):軟件上線后,定期(如每季度)或在對系統進行重大更新后,重新進行滲透測試,以應對新的威脅。對新增或修改的代碼持續進行掃描,確保安全狀態的延續。

三、 上海特色:機遇、挑戰與發展趨勢

上海作為中國的經濟、金融和科技中心,其安全軟件開發具有獨特的環境:

- 機遇:政策強力驅動(如網絡安全法、數據安全法)、高端人才聚集、金融市場對安全的極致要求、智慧城市建設的巨大需求,都為融合先進安全測試技術的軟件開發提供了肥沃的土壤。

- 挑戰:技術更新迭代快、攻擊手段日益復雜、合規要求嚴格、開發速度與安全質量的平衡難題,以及對既懂開發又懂安全的復合型人才的迫切需求。

- 發展趨勢:

- 自動化與智能化:將AI/ML應用于滲透測試的路徑探索和漏洞挖掘,以及源代碼掃描的誤報率降低和上下文感知。

- DevSecOps深度集成:在上海敏捷開發文化濃厚的背景下,將源代碼掃描和自動化滲透測試工具無縫嵌入DevOps流水線,實現安全測試的自動化與常態化。

- 云原生與API安全:針對上海企業廣泛采用云原生架構和微服務的特點,滲透測試和掃描技術正快速向容器、Kubernetes編排和無服務器函數,以及API安全領域拓展。

- 產學研協同:上海高校、研究機構與企業合作,共同攻關軟件安全測試關鍵技術,培養實戰型安全開發與測試人才。

結論

基于滲透測試和源代碼掃描的軟件安全測試,不再是開發完成后的一道可選“質檢工序”,而是貫穿于上海安全軟件開發全生命周期的核心能力。兩者有機結合,形成了從“內部代碼質量”到“外部攻擊防御”的立體化安全防線。面對未來的數字挑戰,上海的安全軟件開發產業唯有堅持技術創新與流程優化,深化這兩種技術的融合應用,方能在保障自身穩健發展的為構筑清朗的網絡空間和堅固的城市數字底座貢獻關鍵力量。